我们使用机器学习技术将英文博客翻译为简体中文。您可以点击导航栏中的“中文(简体)”切换到英文版本。

增强网络安全控制:使用 Amazon Network Firewall 进行流量管理

Amazon Network Firewall 是一项托管的状态网络防火墙和入侵检测与防御服务。它允许您实施安全规则,对您的 VPC 网络流量进行精细控制。在这篇博客文章中,我们讨论了流量捕获和流量刷新,这是 Amazon Network Firewall 的新功能,可增强网络可见性和安全策略执行。流量捕获提供了对活动网络流的全面可见性,便于监控和故障排除,而流量刷新则允许选择性终止特定流量或所有流量。这些功能对于常规网络监控、故障排除和策略更新以及安全事件期间非常有价值,在安全事件中,快速隔离可能受感染的系统至关重要。

一旦防火墙允许流量,该决定将在流量的整个生命周期内保持有效。修改防火墙规则(例如,从更广泛的防火墙策略更改为更具针对性的防火墙策略)时,您可能需要审查新策略并将其重新应用于现有流量,以保持符合更新后的安全要求。这在定期更新安全策略的动态云环境中或在需要快速响应的安全事件期间尤其有价值。这些新功能提供了识别活跃流量并有选择地从防火墙检查引擎中清除其连接详细信息的本地功能,从而为防火墙行为的这一基本方面提供了额外的可见性和控制力。因此,在计划的安全更新期间,或者在安全事件发生期间清理可疑网络流量时,您可以在整个网络中保持一致的策略执行。

这些功能可通过亚马逊云科技管理控制台和 Amazon Network Firewall API 访问。

在深入探讨如何使用这些新功能之前,让我们先来看看介绍的一些术语。

了解术语:

- 活动流:Amazon Network Firewall 中的流量是由唯一的 5 元组(源 IP、目标 IP、源端口、目标端口和协议)标识的跟踪网络连接。在流量捕获和刷新功能的背景下,活动流量是指未处于关闭状态的网络流。例如,对于 TCP,这包括处于"新建"或"已建立"状态的会话。

- 流量过滤器:一组参数,用于根据一个或多个标准(例如源 IP 地址、目标 IP 地址、源端口、目标端口或协议)定义要匹配的活动网络流。单个流量过滤器可以匹配符合定义标准的多个网络流。

- 流量捕获:一种防火墙操作,根据定义的流量过滤器生成活动流的时间点快照。您可以使用此功能来获得网络流量可见性、分析安全事件并在刷新操作之前验证流量。

- 流量刷新:一种防火墙操作,根据您定义的流量过滤器,在特定时间点刷新防火墙流量表中的选定活动流。刷新后的后续数据包将被视为中游流量,并根据流异常策略进行重新评估。

概述:流量捕获和流量刷新操作工作流程

Amazon Network Firewall 使用开源入侵检测和防御系统 (IDS/IPS) Suricata 进行状态检查。检查您的 VPC 流量时,防火墙会在流表中保留详细的连接状态信息。这意味着,防火墙不是孤立地检查单个数据包,而是了解每个网络连接的完整上下文。在两种常见情况下,您可能需要刷新数据流:要么清除所有活动流(例如,在故障排除或维护期间),要么根据 IP 地址、端口或协议等流量筛选条件有选择地刷新特定流量(例如,当您更新防火墙规则并想要刷新长时间运行的流量时)。您可以先捕获流量以在刷新之前对其进行审查,也可以使用指定的过滤器直接刷新流量。您可以通过防火墙操作历史记录监控和验证捕获和刷新操作的状态和详细信息。

让我们看看流量捕获和刷新功能的实际运行情况:

要通过控制台访问这些功能,请执行以下操作:

- 登录亚马逊云科技管理控制台并打开 Amazon VPC 控制台。

- 在导航窗格的"网络防火墙"下,选择"防火墙"。

- 在"防火墙"下,选择要捕获/刷新流量的防火墙的名称。

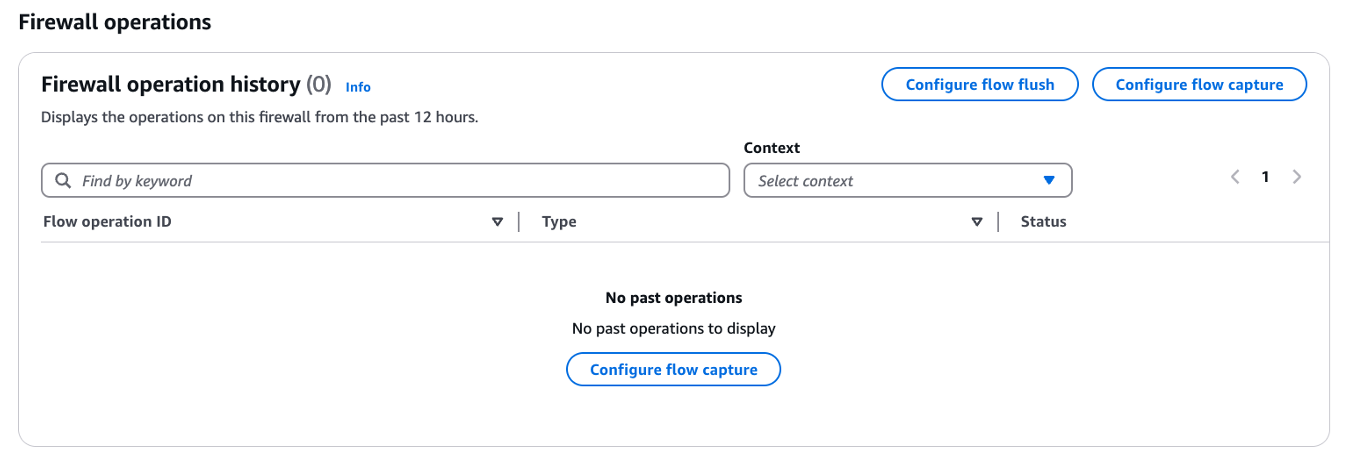

- 在"防火墙操作"部分,您可以看到"配置流量捕获"和"配置流量刷新"选项。

图 1:防火墙操作

流量捕获

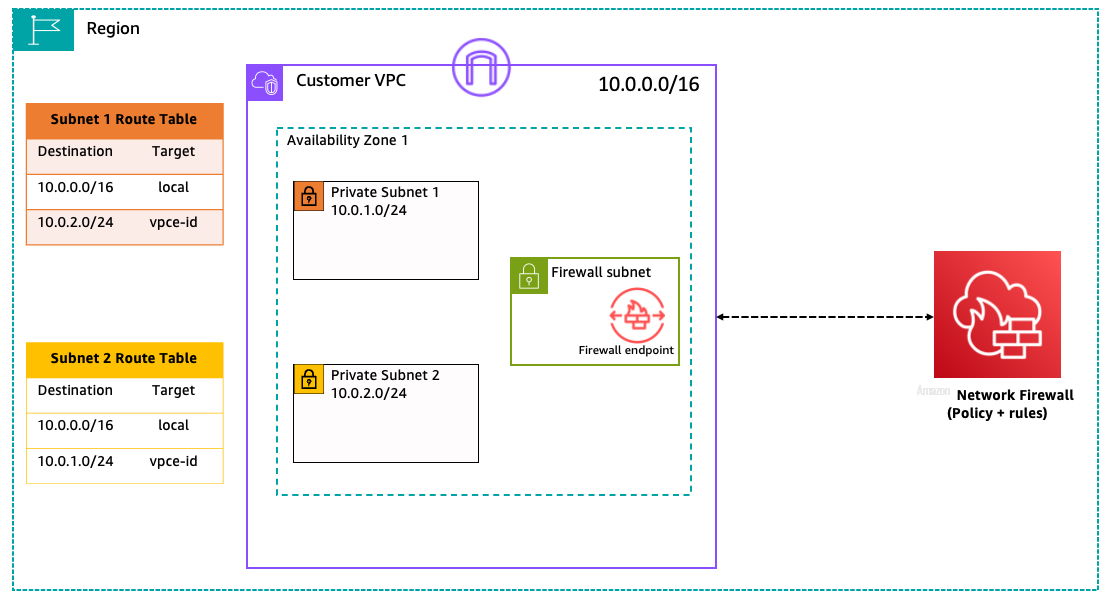

在本节中,您将学习如何基于全部或部分 5 元组过滤器捕获活跃流量。在此设置中,位于同一 VPC 内的子网 10.0.1.0/24 和 10.0.2.0/24 之间的流量配置为通过 Amazon Network Firewall 进行检查。此处的目标是在 TCP 端口 80 上识别从源子网 10.0.1.0/24 到目标子网 10.0.2.0/24 的活跃流量,然后刷新这些已识别的流量。

图 2:网络设置

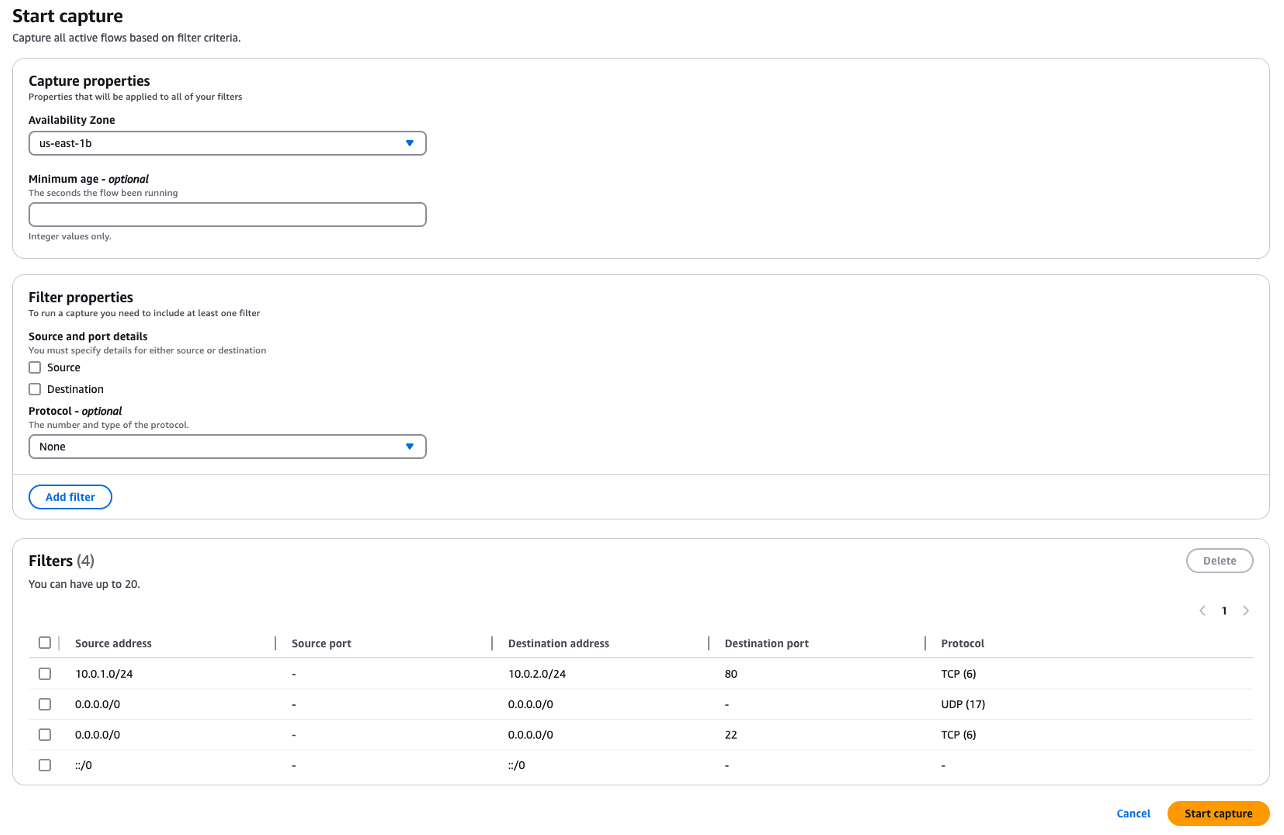

要通过控制台开始流量捕获,请执行以下操作:

- 选择"配置流量捕获"以识别活动流,如图 1 所示。这将打开一个新窗口,如图 3 所示。

- 选择可用区。

- 输入源地址或目标地址(至少一个字段为必填字段)。

- 或者,输入最低流量期限、源端口、目标端口和协议(ICMP、TCP、UDP、IPv6-ICMP 或 SCTP)。

- 单击"添加过滤器"。使用完整或部分 5 元组组合,您最多可以添加 20 个过滤器。

- 选择"开始捕获",如图 3 所示。

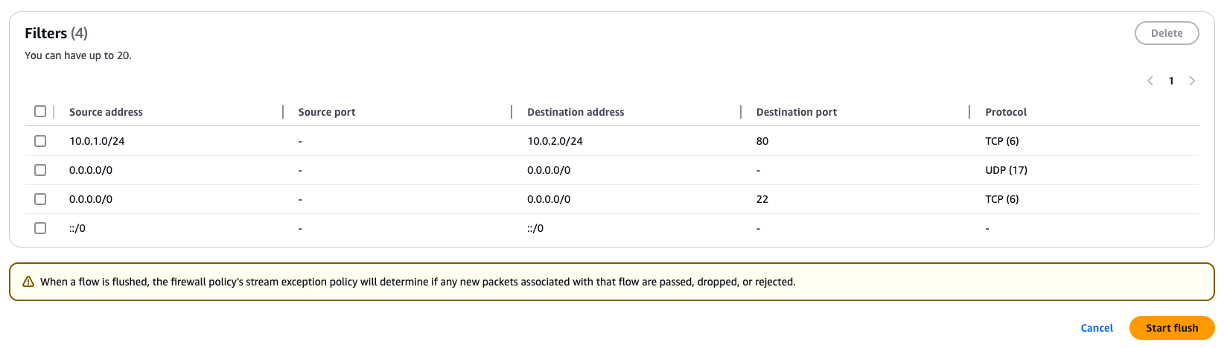

在图 3 中,只需要第一个过滤器即可在 TCP 端口 80 上捕获从子网 10.0.1.0/24 到 10.0.2.0/24 的流量。显示了其他过滤器以演示其他过滤器的可能性。使用更具体的过滤器可以缩短操作时间。

图 3:开始捕获操作

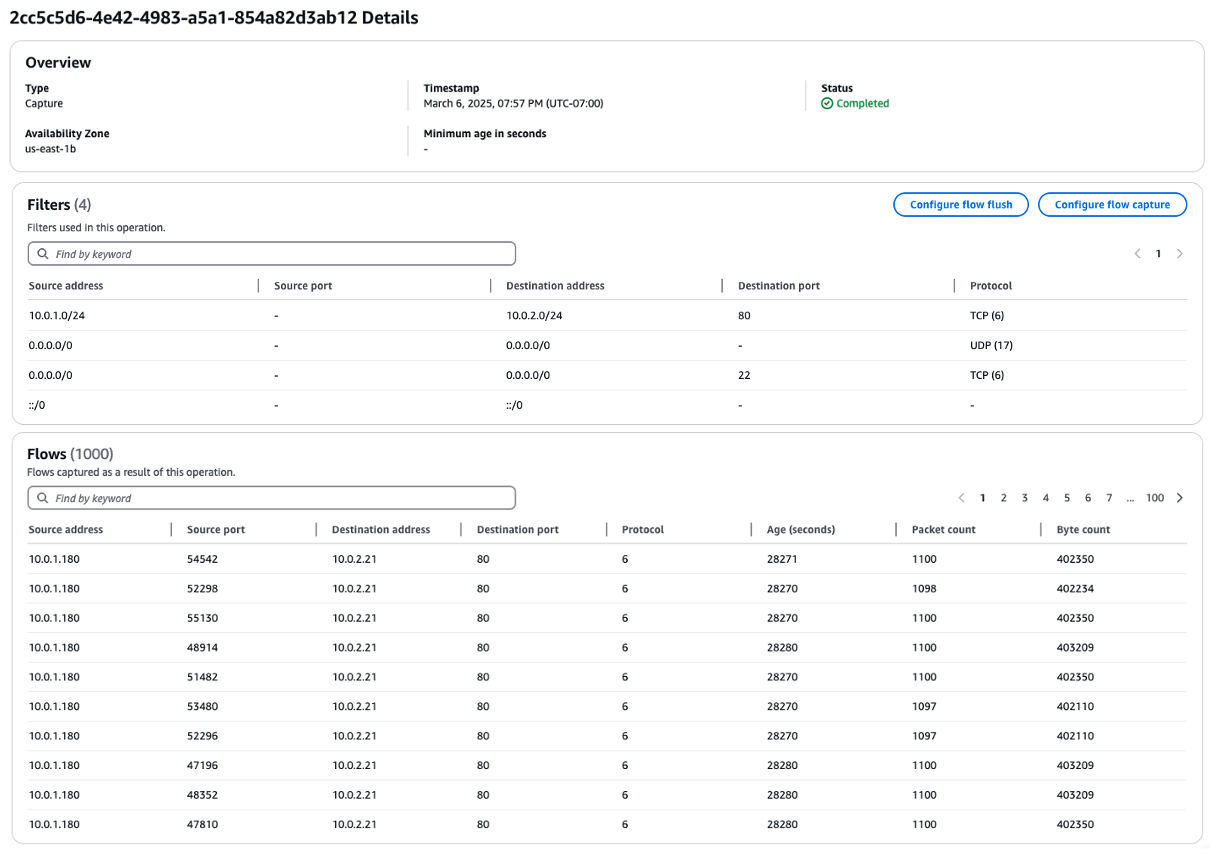

捕获完成后,流量操作将显示过滤器捕获的流量,如图 4 所示。

图 4:流量捕获操作结果

流量刷新

在本节中,您将学习如何基于全部或部分 5 元组刷新流量。如果需要在刷新活动流量之前识别它们,请先使用上一节中描述的捕获操作。或者,您可以通过定义新的过滤器来刷新特定的活性流量,从而启动新的流量刷新操作。

要通过控制台启动流量刷新,请执行以下操作:

选项 1:捕获然后刷新

- 从图 4 中选择配置流量刷新,以刷新与您先前在配置流量捕获操作中定义的过滤器匹配的流量。

- 选择图 5 中的"开始刷新"以启动刷新操作。

图 5:从之前的流量捕获过滤器开始刷新

选项 2:直接刷新

- 选择在防火墙操作中的配置流量刷新,如图 1 所示。

- 配置过滤器属性,如图 3 所示。

- 启动"开始刷新"操作。

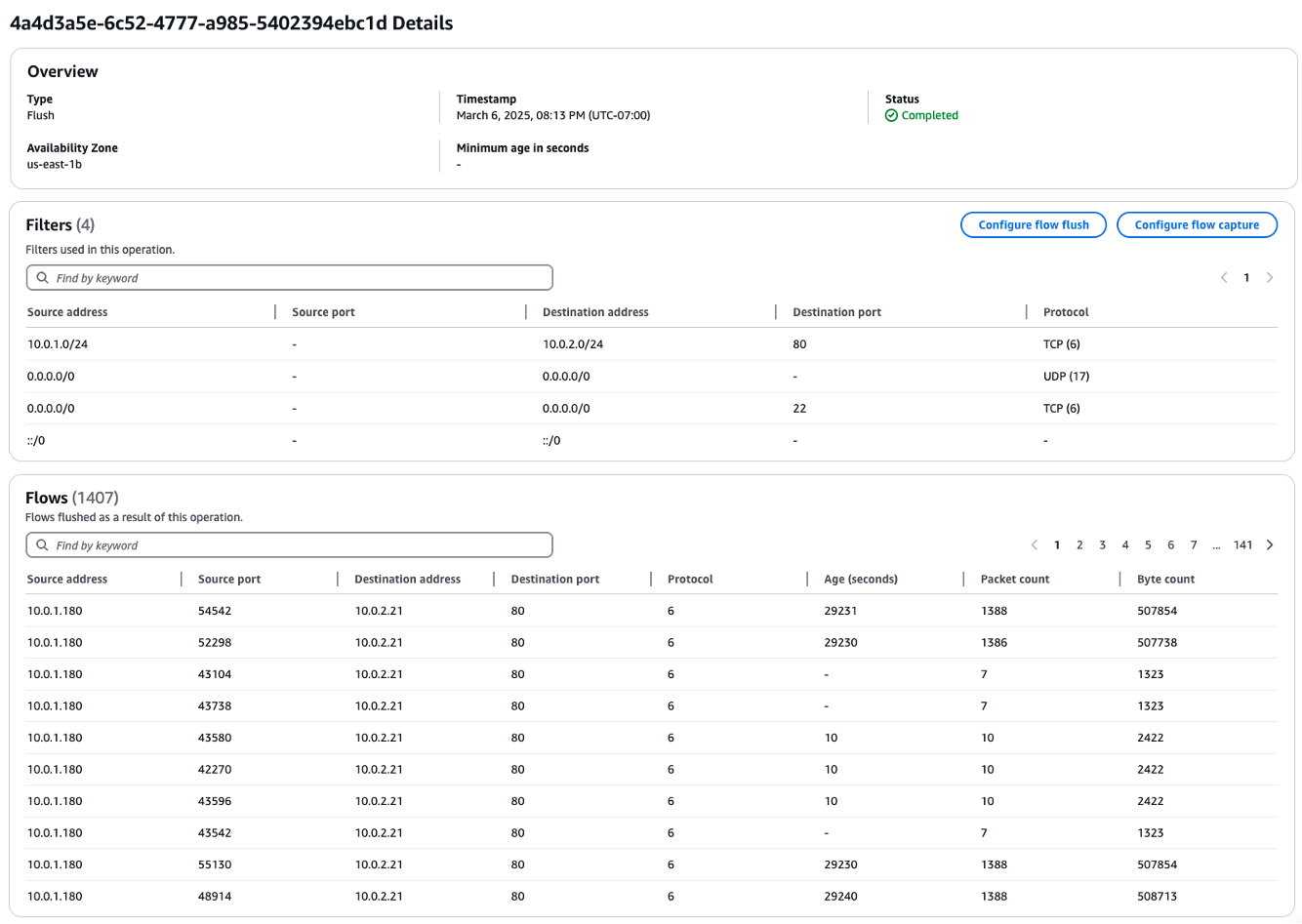

使用任一选项完成流量刷新操作后,您可以看到刷新的流量,如图 6 所示。

图 6:流量刷新操作结果

为了进一步验证流量刷新,您可以先执行流量捕获操作,然后再进行流量刷新。当流量被刷新时,客户端通常会尝试重新连接。这些重试尝试记录在防火墙的流量表中,并显示在流量捕获结果中。您可以使用最小年龄参数作为过滤器,以帮助防止重试流程混乱您的流量捕获数据。

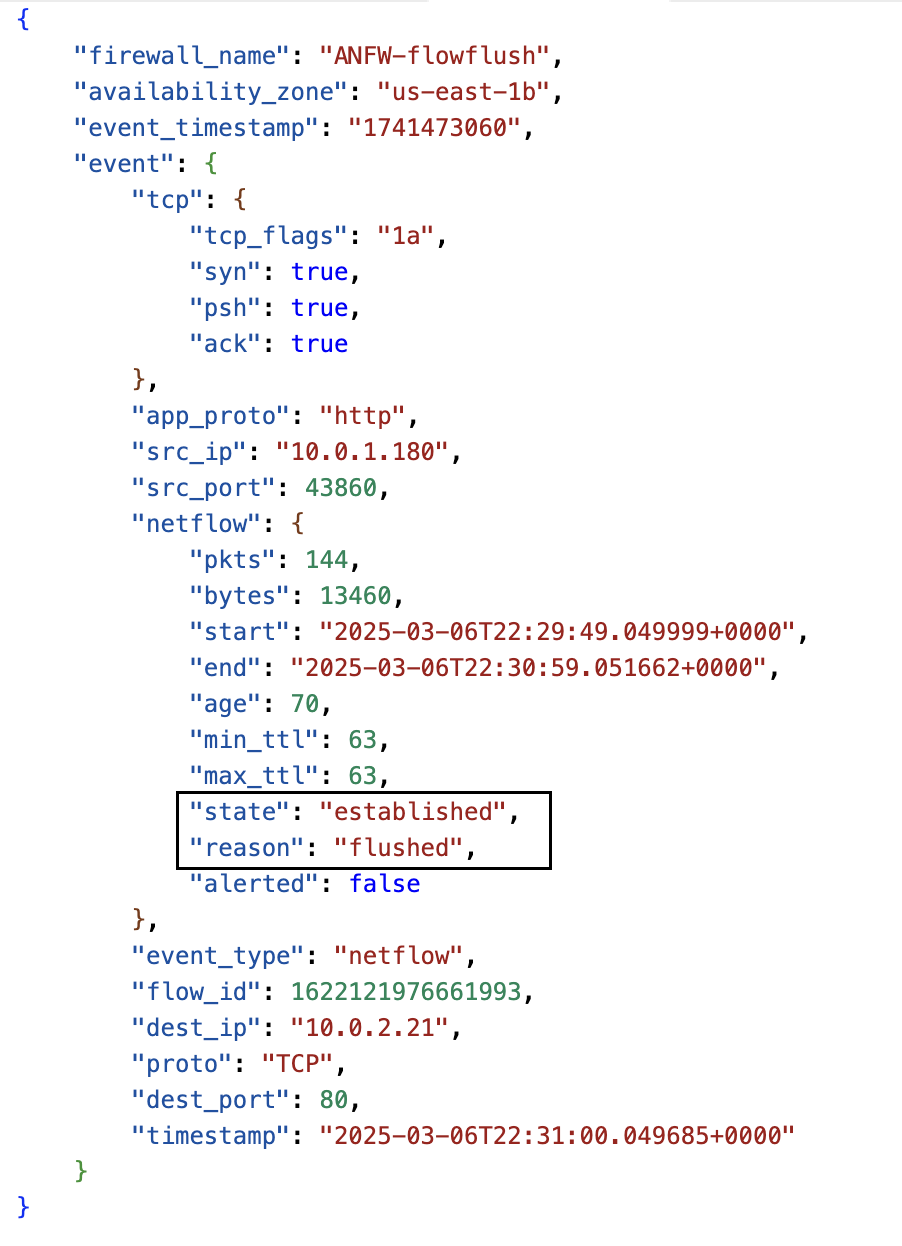

此外,如果您为防火墙的状态引擎配置了 Amazon Network Firewall 流日志,则流日志会显示刷新流量的条目。这些条目将"原因"字段显示为已刷新,并包括流程在刷新之前的最后一个状态。

图 7:刷新流量时的 Amazon Network Firewall 流量日志

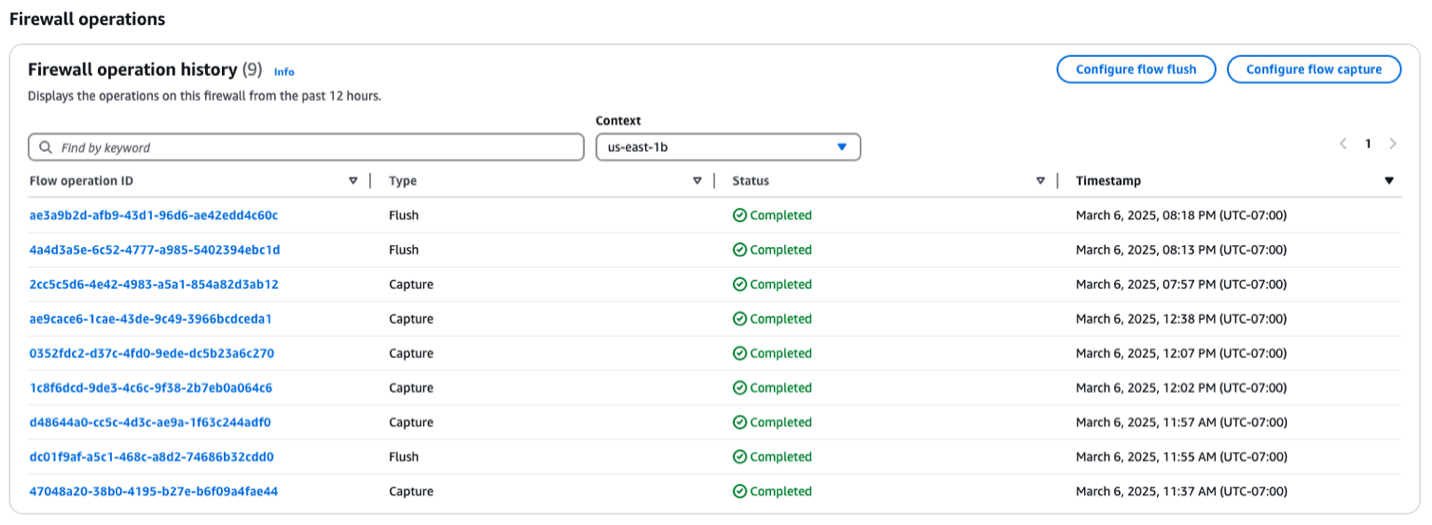

防火墙操作历史记录

防火墙操作历史记录显示过去 12 小时内的捕获和刷新操作,以及选定可用区 (AZ) 的唯一操作 ID。超过 12 小时的操作将自动清除。通过单击特定的流量操作 ID,您可以查看每个捕获或刷新流程操作的详细信息。

图 8:防火墙操作历史记录

需要知道的事情:

- 您可以为每个防火墙在每个可用区一次执行一项操作(流量捕获或流量刷新)。如果您的防火墙终端节点部署在多个可用区中,则可以在多个可用区中同时运行流量捕获或流量刷新操作。

- 使用筛选器属性中的最小年龄参数来识别或刷新长时间运行的流量。例如,将最小年龄设置为 300 秒仅包括活跃时间超过 5 分钟的流程。

- 防火墙策略的流例外策略适用于刷新相应流量状态后到达防火墙的数据包。对于大多数应用程序,我们建议使用拒绝流例外政策。

- 由于防火墙基础架构的分布式特性,流量捕获和刷新操作的实际执行在不同的防火墙主机上可能会略有不同。捕获和刷新操作都会跨越防火墙基础架构,而不是作为时间点操作执行。

- 这些功能支持 IPv4 和 IPv6 流。

- Amazon CloudTrail 将流量捕获和刷新操作记录为管理事件以供审计。

结论

在这篇文章中,您了解了流量捕获和刷新功能如何允许您根据需要识别和刷新现有流量并验证您的安全配置,包括数据流异常策略的实施。通过使用这些增强功能,组织可以主动监控其网络流量,快速响应安全事件,并验证其更新的安全策略是否在活动连接中得到一致执行。使用这些功能无需额外付费,并且默认情况下为现有客户和新客户启用这些功能。

要了解有关 Amazon Network Firewall 的更多信息,请参阅 Amazon Network Firewall 产品页面和服务文档。要查看 Amazon Network Firewall 在哪些区域可用,请访问亚马逊云科技区域表。

如果你对这篇文章有反馈,请在下面的评论部分提交评论。如果您对这篇文章有疑问,请联系 Amazon Support。

*前述特定亚马逊云科技生成式人工智能相关的服务仅在亚马逊云科技海外区域可用,亚马逊云科技中国仅为帮助您发展海外业务和/或了解行业前沿技术选择推荐该服务。